정보 탈취형 악성코드, 감염된 PC의 어떤 정보를 어디로 유출할까?

페이지 정보

작성자 cfpa 댓글 0건 조회 582회 작성일 23-04-02 07:32본문

출처 : https://www.boannews.com/media/view.asp?idx=115604&page=1&kind=1

정보 탈취형 악성코드는 다양한 플랫폼을 통해 유포되고 있으며, 유출된 정보는 사용자에게 직·간접적인 피해를 준다. 정보 탈취형 악성코드에 감염된 경우 피해를 최소화하기 위해 어떤 정보를 어디로 유출했는지 파악하는 것이 중요하다.

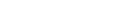

▲정보 탈취형 악성코드에 대한 EDR 탐지 화면[자료=안랩 ASEC 분석팀]

안랩 ASEC 분석팀은 이전에 유튜브를 통해 유포되는 정보 탈취형 악성코드 분석 보고서를 공개한 바 있다. 안랩 EDR 제품을 활용한 이번 악성코드 분석을 통해 정보 탈취형 악성코드가 어떤 정보를 탈취하고, 어디로 유출했는지에 대한 기록이 남아 있어 이를 추적할 경우 추가 피해가 발생하지 않도록 하는데 큰 도움이 된다.

해당 악성코드는 사용자 PC에 저장된 다양한 정보를 탈취한다. 탈취한 정보는 ApplicationData, LocalApplicationData, CommonApplicationData 경로 중 임의의 경로에 ‘44’란 이름의 폴더를 생성하고 하위에 악성코드 설치파일을 복사한 후 압축해 전송한다.

기존에 포착됐던 유튜브를 통해 유포되는 정보 탈취형 악성코드를 안랩 EDR 제품으로 탐지해 분석했다고 안랩 ASEC 분석팀 측은 밝혔다. 해당 악성코드를 탐지, 분석했을 때 다양한 데이터를 기록하고 있으며, 별도로 요약된 프로세스 트리를 기준으로 어떤 정보를 탈취했는지를 추적해볼 수 있었다는 설명이다.

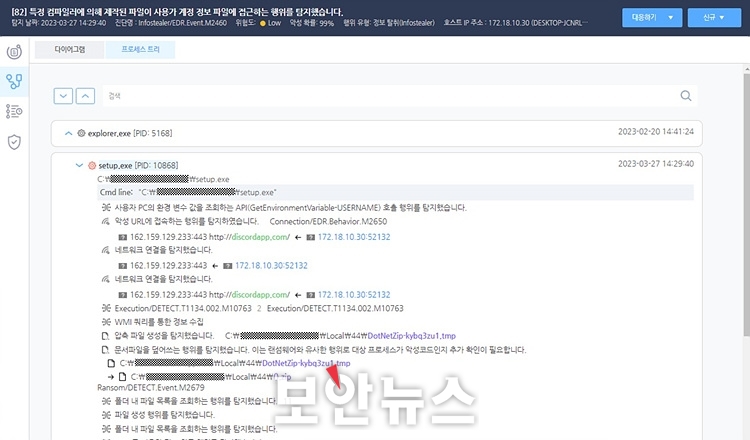

▲프로세스 트리에 있는 생성된 압축파일을 탐지 및 검색한 결과[자료=안랩 ASEC 분석팀]

정보 탈취형 악성코드를 분석한 프로세스 트리에 있는 탐지 문구를 타임라인에서 검색한 검색 결과를 보면, 탈취를 목적으로 압축하는 행위에 대한 내용을 파악할 수 있다.

또한, 정보 탈취형 악성코드는 특정한 파일을 생성한다. 해당 악성코드는 사용자의 PC 정보, 프로세스 정보를 txt 파일로 저장했다. 다양하게 생성된 파일 중 ‘process.txt’ 파일은 프로세스 리스트를 저장했으며, ‘information.txt’는 시스템 정보 탈취 내용을 갖고 있다. 또 다른 파일에는 정보 탈취형 악성코드가 특정 화면을 캡처한 내용이 기록돼 있다.

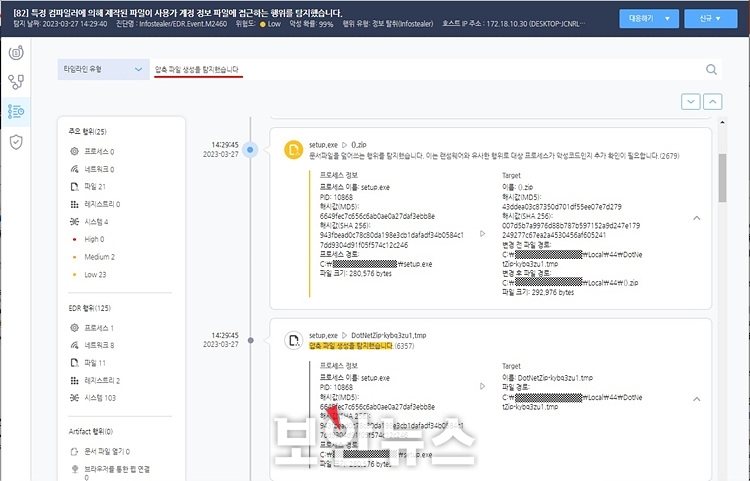

▲탈취된 파일의 내용이 기록된 것을 확인할 수 있다[자료=안랩 ASEC 분석팀]

EDR 제품을 활용해 해당 정보 탈취형 악성코드의 모든 행위 정보를 분석했을 때, 행위 정보가 기록된 내용으로 검색을 통해 탈취형 악성코드가 탈취를 위해 복사하는 파일에 대한 내용들이 기록돼 있으며 검색에서 손쉽게 확인할 수 있다.

안랩 ASEC 분석팀은 “최근 다양한 플랫폼을 통해 수많은 악성코드가 설치되는 것이 파악됐으며, 플랫폼을 통한 악성코드 유포는 더욱 늘어날 수 있기 때문에 주의가 필요하다”고 밝혔다. 이어 “불법 프로그램을 내려받는 행위를 지양하고 신뢰하지 않는 수신인으로부터 발송된 메일 열람을 자제해야 한다”며 “모든 위협에 선제 대응을 하더라도 한 번의 실수로 발생할 수 있는 위협에 대해 사용자는 더욱 주의해야 한다”고 말했다.

관련링크

- 이전글록빗 3.0 랜섬웨어 조직, 국세청 홈페이지 공격 주장... 국세청은 부인 23.04.02

- 다음글우크라 민간인 폭격한 러 조종사 아내들, 해커 집단에 속아 ‘야한’ 달력 사진 찍어 23.04.02